Segurança Operacional (OPSEC)

Segurança Operacional (OPSEC) é um processo que identifica informações críticas para determinar se ações podem ser observadas pela inteligência hostil, determina se as informações obtidas pelos inimigo podem ser interpretadas como úteis para eles e, em seguida, executa medidas selecionadas que eliminam ou reduzem a exploração de informações críticas pela parte hostil.

Em um sentido mais geral, o OPSEC é o processo de proteção de dados individuais que podem ser agrupados para fornecer uma imagem mais ampla (chamada agregação). OPSEC é a proteção de informações críticas consideradas missão essencial de comandantes militares/policial, agentes de Intel ou outros órgãos de tomada de decisão.

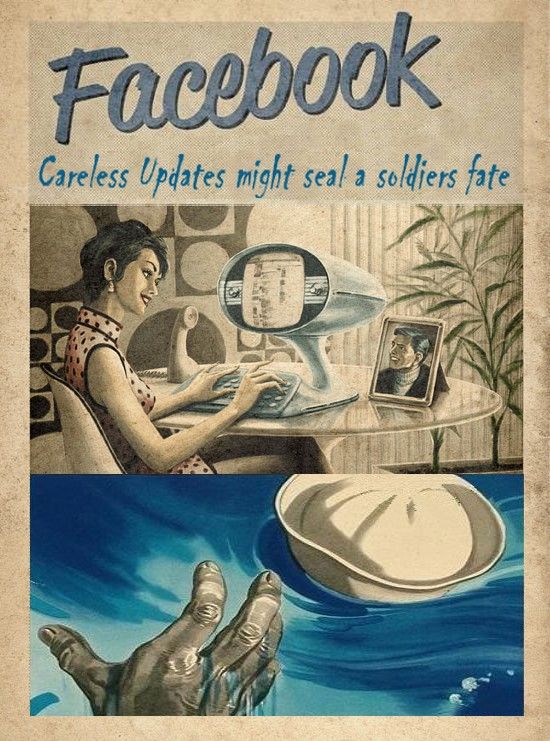

O processo resulta no desenvolvimento de contramedidas, que incluem medidas técnicas e não técnicas, como o uso de software de criptografia de e-mail, tomando precauções contra escutas, prestando muita atenção à foto que você tirou (como itens em segundo plano) ou não falar abertamente em sites de mídia social sobre informações da unidade, atividade ou lista de informações críticas da organização.

O OPSEC é um processo interativo de cinco etapas que auxilia uma organização na identificação de informações específicas que requerem proteção e empregam medidas para protegê-las.

- Identificação de informações críticas: Informações críticas são informações sobre intenções, capacidades e atividades que permitem que um inimigo planeje efetivamente interromper suas operações. Informações Críticas são classificadas em quatro categorias, usando a sigla CALI - Recursos, Atividades, Limitações (incluindo vulnerabilidades) e Intenções. Esta etapa resulta na criação de uma lista de informações críticas . Isso permite que a organização concentre recursos em informações vitais, em vez de tentar proteger todas as informações classificadas ou confidenciais não classificadas. Informações críticas podem incluir, entre outras, agendas de implantação militar, informações internas da organização, detalhes de medidas de segurança etc.

- Análise de ameaças: Uma ameaça vem de um inimigo - indivíduo ou grupo que possa tentar interromper ou comprometer uma atividade. A ameaça é dividida em adversários com intenção e capacidade. Quanto maior a intenção e a capacidade combinadas do inimigo, maior a ameaça.

- Análise de vulnerabilidades: examinando cada aspecto para identificar indicadores OPSEC que poderiam revelar informações críticas e, em seguida, comparando esses indicadores com os recursos de coleta de inteligência do inimigo identificados. A ameaça pode ser vista como a força e intenção dos inimigos, enquanto a vulnerabilidade pode ser vista como a fraqueza das organizações amigas.

- Avaliação de risco: Primeiro, os planejadores analisam as vulnerabilidades identificadas, identificam possíveis medidas OPSEC para cada vulnerabilidade. Segundo, medidas OPSEC específicas são selecionadas para execução com base em uma avaliação de risco feita pelo comandante e pela equipe. O risco é calculado com base na probabilidade de liberação de informações críticas e no impacto. A probabilidade é subdividida em nível de ameaça e nível de vulnerabilidade.

- Aplicação de OPSEC apropriadas: O comando implementa as medidas OPSEC na avaliação de risco ou, no caso de operações, operadores e atividades, inclui as medidas em planos OPSEC específicos. As contramedidas devem ser monitoradas continuamente para proteger de ameaças.